Policie mohla díky programu šmírovat každého

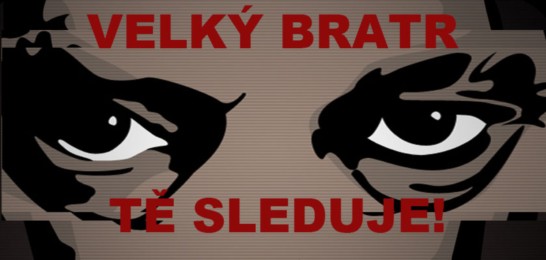

"Big Brother see you!"

"Big Brother see you!"

Policie mohla díky programu šmírovat každého, říká hacker

článek publikovaný 8. června 2015 na serveru zpravy.aktualne.cz (ZDE)

Počítačový odborník a takzvaný etický hacker Lukáš Nový v rozhovoru popisuje, co všechno uměl speciální pirátský program, který si za miliony korun tajně kupovala česká policie.

Česká policie musela po úniku dat z italské hackerské firmy Hacking Team přiznat, že této společnosti v posledních pěti letech tajně platila miliony korun za speciální software, díky kterému se po svolení soudu mohla nabourat do jakéhokoliv počítače nebo telefonu.

Podle IT experta Lukáše Nového si policie mohla díky programu dovolit šmírovat veškerou činnost na konkrétním přístroji.

"Firma HT vyráběla a poskytovala prakticky kompletní špionážní software schopný účinně provádět všechny kroky a fáze průniku do počítačového systému," říká v rozhovoru Nový, který pracuje na pozici etického hackera pro společnost Insighti zabývající se počítačovou a síťovou bezpečností. Pro své zákazníky testují jejich aplikace, počítačové systémy a sítě tak, aby byly bezpečné a odolné proti útokům zvenku.

Italové z Hacking Teamu po hackerském útoku na svá data doporučili klientům, aby systém přestali používat. Mimo jiné i proto, že už ho dokáží objevit nejnovější antivirové programy.

Jak se mohlo italské firmě Hacking team stát, že se jí někdo naboural do dat?

Společnost Hacking team (HT) byla též firma zabývající se počítačovou bezpečností, vypustili ale ze své práce zaměření na etiku a neštítili se využít veškerých technik pro dosažení toho, co si zákazník objednal. Zákazníci této společnosti si ale neobjednávali služby testování bezpečnosti svých produktů - dostávali nástroje pro překonávání bezpečnostních prvků aplikací a systému třetích stran. Z uniklých souborů je zřejmé, že zákazníky HT byly především organizace blízké státnímu aparátu, silových složek a podobně.

Co firma tedy přesně poskytovala?

HT vyráběla a poskytovala prakticky kompletní špionážní software schopný účinně provádět všechny kroky a fáze průniku do počítačového systému: od průzkumu cíle a vyhledání bezpečnostních problémů přes vzdálenou instalaci ovládacího software až po analýzu ukradených dat, a dokonce i výrobu falešných důkazů v napadeném systému.

Víte, kdo z Česka byl klientem?

Ano, je k dispozici kompletní databáze klientů, faktury, kontaktní osoby, licenční ujednání a podobně. Z Česka si služby HT prokazatelně objednal a koupil Útvar zvláštních činností služby kriminální policie a vyšetřování, a to prostřednictvím společnosti Bull s.r.o. (dnešní Atos IT Solutions and Services).

A někdo z dalších českých složek? Nebo zahraničních?

Prohledávání souborů stále probíhá, ten objem je obrovský. Předpokládám, že se pár dalších najde. Dle uniklých e-mailů byla HT v kontaktu například se slovenskou bezpečnostní službou SIS.

Co ten získaný software českým detektivům umožňoval?

Odposlech jak psané, tak i hlasové a obrazové komunikace "napíchnutého" systému. Krom sledování samozřejmě umožňoval na dálku ovládat počítač, a pokud software ovládal dobře proškolený operátor, možnost odhalení byla velmi nízká.

Dal se odposlouchávat i počítač, který měl připojený mikrofon?

Připojeným mikrofonem k počítači možnosti softwaru začínají, pokračují přes Skype - není problém s odposlechem klasického hovoru z mobilního telefonu.

Takže kdybych měl jen připojený mikrofon k počítači, tak policie může odposlouchávat rozhovor v místnosti, kde ten počítač je?

Může. Máte kompletní kontrolu nad napadeným systémem, tedy počítačem i telefonem.

A jak je to s webkamerami? Ty můžou zapnout také?

Ano, ale většina kamer potom svítí kontrolkou, takže tenhle software standardně jenom pořizoval snímky. Zapnout kameru ovšem není problém. Není problém vůbec nic, v podstatě ty možnosti vzdáleného ovládání často přesahují možnosti uživatele, který sedí u klávesnice.

Dá se z dat zpětně zjistit, koho policie odposlouchávala a sledovala?

Pokud je software stále na napadeném počítači, tak ho pravděpodobně prozradí hned další update antivirového programu. Lze však předpokládat, že jakmile se informace o úniku roznesla, společnosti používající software od HT spustily ihned proces úklidu a zahlazení stop.

Co vlastnictví toho softwaru umožňuje?

Jedná se o celou škálu nástrojů pro všechny typy počítačového vybavení, hlavní oblast tvořil software instalovaný do napadeného zařízení ať již do osobního počítače, mobilního telefonu (Android, Apple i Blackberry), domácích routerů, počítačových serverů a tak dále. V balíku byl samozřejmě software poskytující "ovládací panel" systémů a také části starající se o vnitřní chod a další podpůrné programy, například na odemykání zašifrovaných souborů nebo vyhledávání důležitých informací v získaných datech. Součástí dodávky byla samozřejmě dokumentace, někdy i školení a podobně.

To nejdůležitější, co HT zákazníkům dodávala, byl pravidelný přístup k aktuálním, ještě nezveřejněným zranitelnostem softwaru, tedy takovým informacím o softwaru, se kterými se obchoduje v zákoutích internetu a umožňují překonat zabezpečení softwaru i těch nejnovějších verzí. Výrobce softwaru totiž o této zranitelnosti neví.

Ten program je nyní tedy bezcenný?

Je to určitě dobrá studnice vědomostí pro hackery z obou táborů - tedy jak pro etické hackery (white hat hackeři) a ty neetické (black hat hackeři).

Můžete to vysvětlit?

Co se znalostí a schopností týče, není mezi etickým a neetickým hackerem žádný rozdíl. Tyto dvě role se ale odlišují tím, co je hacker ochoten na objednávku zákazníka udělat. Etičtí hackeři nikdy nepronikají do systémů bez svolení majitele - můžete si tedy u nich objednat jen útok na svoje aplikace. Účelem je prověřit a vylepšit vlastní zabezpečení. Black hat hacker v zásadě útočí na systémy cizí, bez svolení a s cílem získat data ze systému nebo využití napadeného systému k dalším činnostem.

A ta aplikace, kterou má česká policie: ta už je tedy k vyhození?

Pro společnosti, které si software od HT zakoupily, už je prakticky bezcenná. Použít ho nyní by bylo nejen nerozumné, ale přímo nebezpečné. To vzhledem k tomu, že i v něm bylo obratem objeveno několik zásadních bezpečnostních problémů a v této hře na kočku a myš by se z útočníka mohla lehce sát nechtěná oběť. Zveřejnění softwaru také samozřejmě způsobí opravu bezpečnostních problémů, které dosud nebyly veřejně známé a software je využíval.

Ještě pro upřesnění, jak to celé fungovalo: jsem tedy program a vím o chybě v počítači nebo v nějaké aplikaci a díky ní se tam dostanu a začnu tam škodit?

V podstatě ano. Ten software představoval jakousi nosnou platformu pro dopravu takovýchto zranitelností do cílového systému a zabezpečení činnosti. Když už je ta aktuální zranitelnost s prací hotová, 99 % programů zůstávalo stejných, jenom si zloděj vždycky vyměnil šperhák za novější model.

Ten software tedy fungoval na chybách v zabezpečení telefonů a počítačů. Byl systém zastaralý?

Nikoliv, HT poskytoval za nemalé obnosy přístup k aktuálním zranitelnostem, tedy takovým, které nejsou veřejně známé a z tohoto důvodu je například většinou neodhalí ani aktualizovaný antivirový program.

Jak se vůbec hackuje hackerská firma?

Můžeme nechat na čtenářích, jestli je to spíše smutné, nebo úsměvné, ale v tomto případě se zdá, že v továrně na žárovky pracovali potmě - heslo 12345 si přece soudný člověk nedá ani na kufr.

Je legální, když si stát kupuje software od hackerů?

To je závislé stát od státu, legislativa od legislativy. V českém prostředí je například trestné už jen to, zjednodušeně řečeno, když znáte heslo k systému, ke kterému nemáte příslušné oprávnění k přístupu. České silové složky podle všeho přímo s HT neobchodovaly, ale propojení přes soukromou firmu jako prostředníka je tu zřejmé.